Radzę, jak skonfigurować tablet SHIELD, aby zdezaktywować polecenie zdalnego wyłączenia urządzenia.

Jeśli często zaglądasz na tabletManiaKa wiesz już zapewne, że pewna część sprzedawanych w Polsce tabletów NVIDIA SHIELD podlega dobrowolnej wymianie w serwisie producenta – oficjalnie przyczyną akcji jest wadliwa bateria, która w określonych sytuacjach może ulec samozapaleniu. Pisałem już, co robić, aby otrzymać od NVIDII nowy tablet na miejsce starego, uprzedzałem również, że proces wymiany to automatyczny wyrok śmieci na wadliwy tablet. A dziś doradzę, jak uniknąć zdalnej dezaktywacji tabletu, aby móc się cieszyć posiadaniem nie jednego, a dwóch urządzeń. 😉

Zaraz, zaraz – to możliwe?!

Tak, zdalna dezaktywacja tabletu jest możliwa. Co więcej, wyrażasz na to zgodę uruchamiając nowy model.

Jak to możliwe? Aktywując nowy sprzęt automatycznie przesyłasz na serwery NVIDII numer wadliwego urządzenia – ten rejestrowany jest w specjalnej bazie i dodawany do „czarnej listy”. Przy najbliższym uaktualnieniu oprogramowania przez OTA, Twój tablet dostanie malutki patch (aktualna nazwa to ST – yy), instalowany w tle i niewymagający wiedzy i zgody użytkownika. Na tym etapie jest już za późno na ratunek (a przynajmniej ja go nie znam) – przy kolejnym restarcie wirtualny pocisk pośle wadliwego SHIELDA na złomowisko. Kulisy całej operacji możesz poznać czytając fascynujący wątek prowadzony przez Bogdacutu na forum.xda-developers.com – polecam, warto.

Zadajesz sobie zapewne w tym momencie pytanie – czy trafiłem już na „czarną listę”? To akurat łatwo możesz sprawdzić wchodząc na stronę http://shield.bogdacutu.me/ i podając w okienku pełen numer seryjny wadliwego urządzenia. Jeśli zobaczysz w odpowiedzi komunikat „Next OTA: ST – yy (urgent)” możesz sobie pogratulować – rakieta NVIDII już jest w Ciebie wycelowana.

Idea metody, którą za chwilę Ci przedstawię, to „uodpornienie” SHIELDA na „kill switch” przez usunięcie usługi OTA, czyli w sposób wymagający tylko minimalnej wiedzy, minimalnego nakładu czasu i pozostawiający oryginalną funkcjonalność tabletu (w tym usługę GRID).

Czy poniższa metoda zadziała w Twoim przypadku? Nie ma żadnej gwarancji. Mój stary tablet jest na liście „do odstrzału” i ciągle działa. Z punktu widzenia eksperymentu dla samej zabawy eksperymentowania, to wystarczająco dużo. 😉

Zanim przejdę do meritum…

… porcja ważnych komunikatów. Po pierwsze, grzebanie przy tablecie zagrożonym samozapłonem nie należy do najmądrzejszych rzeczy pod słońcem. Po drugie, jest to działanie nieautoryzowane (więc likwiduje ochronę gwarancyjną, jeśli jeszcze ją masz). Po trzecie, nie masz pewności, że za jakiś czas NVIDIA nie wyłączy Ci obu tabletów (i nowego, i starego) w ramach kary. Po czwarte w końcu, aktywne używanie sprzętu, który w każdej chwili może wybuchnąć (okej, lekko podkolorowuję rzeczywistość), wymaga specyficznego podejścia do tematu bezpieczeństwa swojego i posiadanej rodziny.

A tak mogą wyglądać pierwsze objawy:

Dlaczego więc w ogóle grzebać przy wadliwym sprzęcie? Dobre pytanie. Ja zrobiłem to z ciekawości, chcąc sprawdzić, czy jest w ogóle możliwa blokada zdalnej dezaktywacji (testując sprzęt nabiera się niezdrowych nawyków 😉 ). Ty możesz mieć zupełnie inne powody. Znam użytkowników, którzy zamienili swój tablet w przystawkę TV i konsolę, usuwając baterię z obudowy. Znam również osoby, które planują dokonać samodzielnej wymiany baterii na „zdrowy” egzemplarz – o ile oczywiście taki uda im się znaleźć (mi się nie udało).

Ważne jest jedno: bez względu na powód, to, co robisz, robisz na własną odpowiedzialność.

A teraz zabierzmy się do pracy.

Krok 1: wymień tablet

Żeby nie dublować tematu, zachęcam do lektury poprzedniego poradnika jeśli nie wiesz, jak zgłosić usterkę.

Zakładam, że kurier już przywiózł Ci nowy tablet, zdążyłeś zrobić kopię danych ze starego urządzenia i widziałeś już wszystko mówiącą karteczkę dołączoną do paczki z nowym sprzętem.

Jeśli odpowiedź na wszystkie pytania brzmi „tak”, czas zacząć majsterkowanie.

Krok 2: przygotuj peceta

Istnieje kilka różnych metod na usunięcie usługi OTA, w tym postawienie alternatywnego oprogramowania. Ja wybrałem opcję możliwie najłatwiejszą dla kogoś, kto nie lubi grzebać w sprzęcie na co dzień. Do tego jednak niezbędny będzie komputer i kilka plików.

Zacznijmy od programu Android SDK, który obecnie jest częścią większego pakietu Android Studio. Niezbędna będzie również instalacja pakietu JDK (Java Development Kit), przy czym kolejność instalowania jest następująca: najpierw Java, później Android Studio.

Kolejnym krokiem jest zdobycie skryptu usuwającego usługę OTA (znajdziesz go we wspomnianym już wątku na forum.xda-developers.com).

Teraz zostały już tylko sterowniki USB i obraz TWRP (czyli Team Win Recovery Project).

Pierwszy z pakietów pobierzesz bezpośrednio ze strony NVIDII – w tym samym miejscu znajdziesz również inne przydatne narzędzia, jak obrazy systemu SHIELD w wersji fabrycznej. Wielkie brawa dla NVIDII za to, że nie komplikuje życia użytkownikom lubiącym grzebać w sprzęcie – to jeden z powodów, dla których lubię tę markę. W paczce ze sterownikami USB jest również krótka i treściwa instrukcja, jak je zainstalować – przydatne dla osób, które jeszcze nigdy nie miały okazji samodzielnie dodawać sterowników do systemu.

Po obraz TWRP najlepiej udać się na stronę projektu na forum.xda-developers.com – w drugim poście znajdziesz obraz przygotowany dla tabletów SHIELD wersja twrp-2.8.7.1-shieldtablet.img).

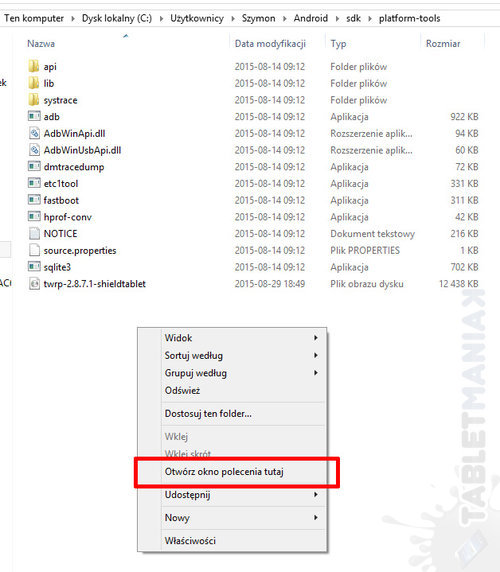

Na tym etapie masz już wszystko, co potrzebne. Na pececie instalujesz Java Development Kit, Android SDK oraz sterowniki USB. Plik usuwający usługę OTA wrzuć na kartę pamięci tabletu. Obraz TWRP wrzuć do folderu, gdzie znajdują się narzędzia Androida – do folderu platform-tools. W moim wypadku domyślna ścieżka to: C:\Users\Szymon\Android\sdk\platform-tools. U Ciebie może być inna, bo zależy od tego, gdzie instalowany był pakiet Android SDK.

Krok 3: zdjęcie blokady Bootloadera

Czas na pierwszy krok, który faktycznie narusza gwarancję producenta. Odblokowanie Bootloadera jest jednak niezbędne dla potrzeb niniejszego poradnika, przyda się również w sytuacji, gdy chcesz wgrać alternatywne oprogramowanie.

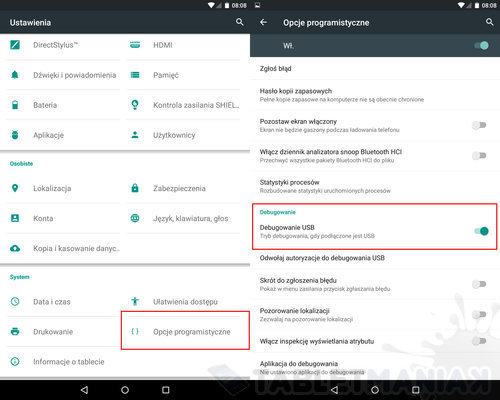

Zacznijmy od włączenia tabletu i upewnienia się, że w ustawieniach, w sekcji Opcji programistycznych, włączony jest suwak Debugowanie USB. Jeśli nie widzisz Opcji programistycznych (powinny być na samym dole menu nastaw, między Drukowaniem i Informacjami o tablecie), nie jesteś programistą. 😉

Czas to nadrobić. Udaj się do zakładki Ustawienia —> Informacje o tablecie, zjedź na sam dół i 5 razy szybko dotnij wiersza Numer kompilacji. Gratulacje – jesteś programistą, a dodatkowa zakładka Opcji programistycznych została odblokowana.

Czas podłączyć tablet do komputera

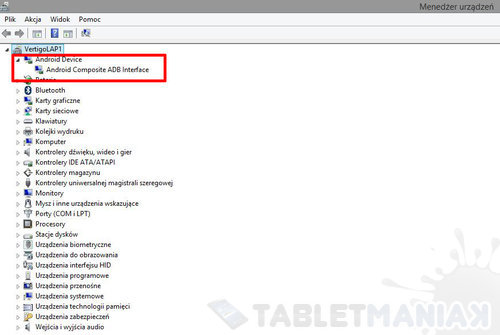

Podepnij tablet do peceta kablem USB. Na ekranie SHIELDa pojawi się komunikat potwierdzający uruchomienie procesu debugowania, podczas gdy komputer zacznie instalować sterowniki. Jeśli jeszcze tego nie zrobiłeś – czas doinstalować sterowniki z paczki NVIDII, którą pobierałeś wcześniej. W moim wypadku, poprawnie podłączony i zainstalowany tablet jest w Menadżerze urządzeń Windows widoczny w taki sposób:

Jeśli wszystko jest w najlepszym porządku, przystępujemy do zabawy windowsową konsolą, czyli narzędziem, które budzi obecnie tylko strach i grozę wśród początkujących użytkowników okienek. A niesłusznie.

Konsolę najrozsądniej uruchomić jest już w folderze, w którym zainstalowane zostały niezbędne narzędzia Android Studio – zajrzyj do tego folderu, po czym znajdź podfolder platform-tools. U mnie ścieżka dostępowa wygląda tak: C:\Users\Szymon\Android\sdk\platform-tools

Jesteś w folderze platform-tools? Przytrzymaj SHIFT i kliknij prawym przyciskiem myszy – Twoim oczom ukaże się menu kontekstowe, z którego wybierasz opcję Otwórz okno polecenia tutaj.

Teraz uruchomi się konsola Windows. Każdą następną operację będziemy już prowadzić z jej poziomu. Od razu podpowiem, że jeśli okno konsoli jest tak malutkie, że nic w nim nie widać, wystarczy kliknąć prawym przyciskiem na belkę okna, wybrać Właściwości i zmienić wielkość czcionki w zakładce Czcionka.

Sprawdzamy status

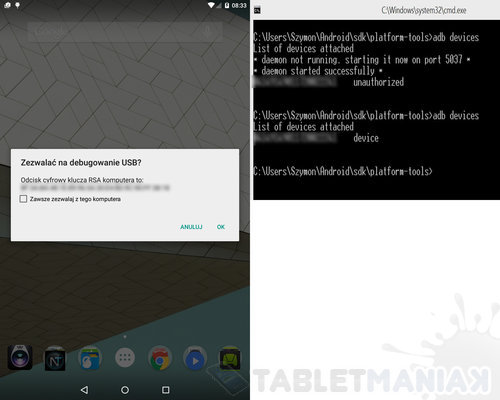

Na początek sprawdź, czy Twój tablet poprawnie został zidentyfikowany. W tym celu wpisz polecenie: adb devices

W odpowiedzi system wyświetli komunikat złożony z dwóch części – pierwsza sekcja liczb określa numer Twojego urządzenia, a towarzysząca mu fraza określa status tabletu.

Jeśli zobaczysz w tym wierszu napis Unauthorized, zerknij na tablet – na jego ekranie zobaczysz komunikat o próbie połączenia. Zezwól na nie, po czym raz jeszcze wpisz polecenie adb devices. Tym razem zobaczysz sekwencję liczb, po której stoi wyraz Device. Jesteś w domu.

A co, jeśli nic nie zobaczysz, i system nie wyświetli zwrotnego komunikatu? Odpowiedź jest prosta – zainstalowane są niewłaściwe sterowniki USB lub ich instalacja jest niekompletna.

Odpalamy fastboota

Czas na właściwą operację. Zakładam, że masz już wszystko poprawnie zainstalowane, sprawdzone a tablet jest poprawnie zidentyfikowany.

Uruchom z konsoli polecenie: fastboot oem unlock.

Zobaczysz, że w tym momencie na ekranie tabletu pojawi się dedykowane menu, z poziomu którego wybierasz, czy na pewno chcesz odblokować bootloader. Uwaga: potwierdzenie tej operacji unieważni Twoją gwarancję, a do tego wykasuje wszystkie dane z tabletu, przywracając system do ustawień fabrycznych. Upewnij się, że skopiowałeś wszystko, czego możesz potrzebować.

Po zatwierdzeniu komendy, w oknie konsoli zobaczysz postęp operacji. Całość trwa tylko chwilę, po czym po raz kolejny zobaczysz menu bootloadera, ale tym razem jego status określony zostanie jako „unlock”. Gratulacje. Droga do dalszej zabawy stoi przed Tobą otworem. Gdybyś kiedykolwiek chciał się dostać do menu fastboota z poziomu SHIELDa, zrobisz to w następujący sposób: przy wyłączonym tablecie, przytrzymaj przycisk Vol- i naciśnij raz Power.

Jeśli przeczytałeś tą sekcję i nie czujesz się jeszcze zbyt pewnie, zerknij na poniższy film, nagrany przez Jamiego Wagnera. Dotyczy on co prawda innego tabletu, ale różnice w praktyce dotyczą tylko wyglądu menu bootloadera. Sam proces odblokowania jest identyczny. A przy okazji dowiesz się, jak przywrócić blokadę bootloadera, na wypadek gdybyś jednak potrzebował gwarancji. 😉

Krok 4: instalujemy TWRP

Jeśli poprzednia operacja nie sprawiła Ci żadnych trudności, ta również pójdzie, jak z płatka. Upewnij się, że obraz TWRP jest w tej samej lokalizacji, co fastboot (czyli C:\Users\Szymon\Android\sdk\platform-tools w moim wypadku) – nie jest to niezbędne, ale przyspieszy wpisywanie komendy flashowania. 😉

Ponownie zaglądamy do konsoli. Tym razem jednak polecenie będzie dłuższe, upewnij się więc przed naciśnięciem Entera, że poprawnie wpisałeś cały ciąg. Komenda to: fastboot flash recovery twrp-2.8.7.1-shieldtablet.img

Uwaga: fraza twrp-2.8.7.1-shieldtablet.img to (jak łatwo zgadnąć) nazwa obrazu TWRP, który wcześniej pobrałeś. Jeżeli ten plik nazywa się u Ciebie inaczej, uwzględnij to wpisując komendę.

Ponownie – operacja trwa tylko chwilę, po czym konsola zwróci informację o zakończeniu działania. Możesz ją wyłączyć – nie będzie już potrzebna.

Krok 5: usuwanie OTA i czyszczenie

Czas skorzystać z TWRP. Uruchom tablet w trybie Recovery (podpowiadam – przytrzymaj przyciski Vol- i Power: zobaczysz menu fastboota, wybierz wtedy Revovery Mode). Teraz możesz wykorzystać fajnie pomyślany, dotykowy interfejs, aby rozpocząć „grzebanie” w tablecie.

Opcja, która interesuje Cię w pierwszej kolejności, to Install. Po jej wybraniu, wybierz z drzewka folderów miejsce, do którego zgrałeś skrypt zip usuwający usługę OTA (przypominam: powinien być w pamięci tabletu lub na karcie pamięci włożonej do tabletu), i wybierz go. Skrypt zainstaluje się w mgnieniu oka, a Ty „uwolnisz” się od usługi OTA.

Teraz zostało już tylko wyczyścić tablet poleceniami Wipe oraz Restore Factory Setting (ponownie przywróci tablet do ustawień fabrycznych, z tym, że tym razem bez usługi OTA).

Krok 6: skonfiguruj tablet

Skończyliśmy. Po uruchomieniu możesz dla pewności wejść w menu ustawień – zobaczysz, że zniknęła opcja aktualizacji oprogramowania tabletu (OTA), co jest najlepszym dowodem na to, że operację udało Ci się zakończyć pełnym sukcesem.

Gratulacje. Jesteś bezpieczny. Przynajmniej na chwilę, bo nie mogę Ci dać żadnych gwarancji na przyszłość. Mój „stary” tablet nadal działa, i nadal jest w pełni funkcjonalny. Odpaliłem nawet na nim GRIDA (na wszelki wypadek wykorzystując inne konto do logowania), więc wszystko wskazuje na to, że na chwilę obecną powyższej opisana metoda faktycznie blokuje zdalny dostęp metodą OTA. Swój sprzęt po udanym eksperymencie wyłączyłem – co miałem sprawdzić, sprawdziłem, a dwóch tabletów nie potrzebuję. Aż takim geekiem nie jestem. 😉

Oczywiście musisz pamiętać, że przywrócenie oryginalnego obrazu systemu (dostępny jest na stronie NVIDII, jak już wspominałem) lub doinstalowanie aktualizacji metodą „ręczną” przywrócą usługę OTA, a ta wykorzysta pierwszą, nadarzającą się okazję, aby zdezaktywować tablet z „czarnej listy”.

I uwaga ostatnia – raz jeszcze rozważ, czy faktycznie chcesz użytkować sprzęt, który jest tykającą „bombą”, ryzykując przy tym ewentualne wyłącznie także sprawnego, nowego urządzenia.

Źródła: niniejszy poradnik nie powstałby bez dochodzenia Bogdacutu i informacji zawartych na stronach forum.xda-developers.com, projektu TWRP oraz narzędzi NVIDII.

Niektóre odnośniki na stronie to linki reklamowe.

Leave a Reply